Comprendre le RBAC : contrôle d'accès par rôle simplifiée

Focus sur la stratégie de sécurité qu’est le RBAC (Role-Based Access Control ou Contrôle d’Accès Basé sur les Rôles) et son fonctionnement en entreprise. Ce mécanisme a pour but de sécuriser efficacement l’accès aux systèmes et aux données. Simplifier la gestion des autorisations et renforce la sécurité de votre organisation.

Contrôle d'accès basé sur les rôles RBAC : définition et principes

Le contrôle d’accès RBAC est un modèle de sécurité qui régule précisément l’ accès aux ressources. Les autorisations sont déterminées par le rôle attribué à chaque utilisateur. Ce système simplifie considérablement la gestion des droits d’accès et facilite l’intégration des nouveaux collaborateurs.

Qu’est-ce que le contrôle d’accès RBAC exactement ?

Le contrôle d’accès basé sur les rôles (RBAC) fonctionne sur un principe simple : les autorisations sont attribuées à des rôles plutôt qu’aux individus directement. Ainsi, chaque utilisateur bénéficie des privilèges liés à sa fonction, sans configuration complexe.

- Attribution par rôle : Les autorisations correspondent aux responsabilités professionnelles, ce qui permet une gestion centralisée des accès.

- Simplification administrative : Modifier un seul rôle ajuste automatiquement les permissions de tout un groupe d’ utilisateurs, évitant ainsi des manipulations fastidieuses sur chaque compte.

- Principe du moindre privilège : Chaque rôle ne dispose que des permissions strictement nécessaires, limitant ainsi les risques d’exposition.

- Traçabilité renforcée : Les décisions basées sur les rôles offrent une piste d’audit claire et structurée, facilitant les contrôles de sécurité.

Dans le modèle RBAC, chaque rôle agrège un ensemble précis d’ autorisations adapté à une fonction métier spécifique. Par exemple, un responsable RH pourra consulter les données de paie, tandis qu’un technicien aura accès aux outils de support technique.

Ce modèle d’autorisation sépare clairement la personne du rôle qu’elle occupe. Avec une approche de vérification continue, le contrôle d’accès RBAC s’intègre parfaitement au cadre du Zero Trust : les permissions demeurent strictement liées à la fonction.

Différence entre authentification et identification dans le RBAC

La différence entre authentification et identification est fondamentale pour comprendre le fonctionnement du RBAC. L’ identification est l’étape où une personne déclare son identité au système, tandis que l’ authentification vérifie la légitimité de cette revendication (par exemple, via un mot de passe). Ce n’est qu’une fois l’ utilisateur authentifié que le modèle RBAC entre en jeu pour déterminer ses autorisations.

Le processus garantit que seules les personnes validées bénéficient d’accès adaptés à leur rôle. Cette gestion rigoureuse réduit considérablement les risques de sécurité et limite également les faux positifs en cybersécurité, permettant ainsi aux équipes de se focaliser sur les réelles menaces.

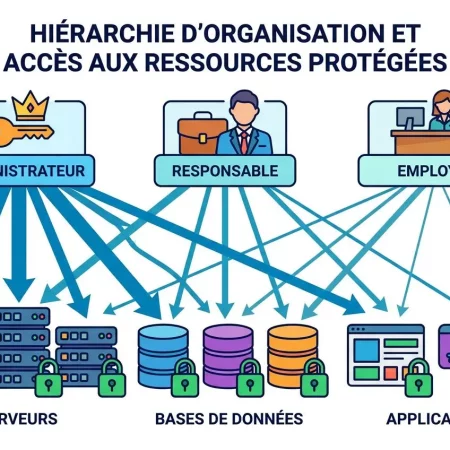

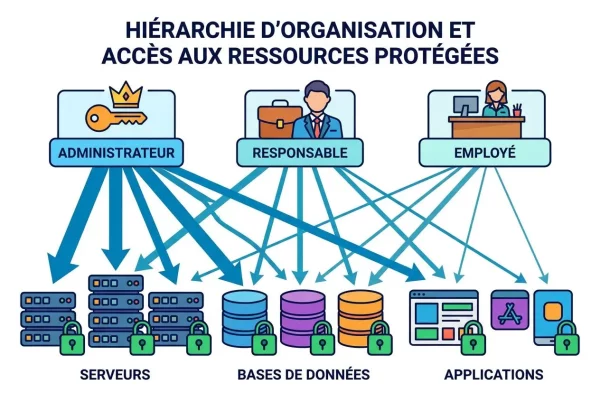

Les trois entités fondamentales du modèle RBAC

La mise en œuvre du contrôle d’accès basé sur les rôles (RBAC) repose sur trois entités principales, dont l’interaction forme un système cohérent et sécurisé. Une définition rigoureuse de ces composantes est indispensable à une implémentation réussie.

- Les rôles : Ils représentent des fonctions organisationnelles spécifiques et regroupent les autorisations nécessaires à l’exécution des tâches.

- Les permissions : Elles définissent les actions autorisées (lecture, modification, suppression, etc.) sur une ressource donnée.

- Les utilisateurs : Ce sont les personnes qui sollicitent un accès et qui se voient attribuer un ou plusieurs rôles.

Ces trois entités suivent une logique hiérarchique structurée : les besoins métier définissent les rôles, auxquels sont ensuite associés les utilisateurs. Mettre à jour ces éléments requiert donc une gestion rigoureuse et centralisée.

Les quatre types de contrôle d'accès et modèles RBAC

Les organisations mettent généralement en place un modèle de contrôle d’accès pour gérer précisément les autorisations de chaque utilisateur. Le RBAC (Contrôle d’accès basé sur les rôles) offre une solution particulièrement flexible et évolutive. Ses nombreuses variantes permettent d’adapter finement la gestion des accès à la complexité de l’entreprise.

Quel est le rôle d’un contrôle d’accès en sécurité ?

Le rôle principal d’un contrôle d’accès en sécurité est de garantir qu’un utilisateur consulte uniquement les ressources strictement nécessaires à ses fonctions. Ce mécanisme bloque efficacement tout accès non autorisé aux systèmes informatiques, protégeant ainsi les infrastructures contre les intrusions externes ou les erreurs humaines.

- Protection des données sensibles : Le contrôle d’accès empêche les accès illégitimes aux informations confidentielles, réduisant ainsi considérablement les risques de vol ou de fuite de données sensibles.

- Limitation des mouvements latéraux : La séparation des privilèges selon le rôle d’un utilisateur freine considérablement la progression d’un attaquant ne pouvant plus naviguer librement après avoir compromis un compte.

- Conformité réglementaire : Les normes comme le RGPD ou ISO 27001 exigent une gestion des accès rigoureuse. Un modèle de contrôle d’accès bien structuré démontre le respect de ces obligations légales.

- Responsabilité et traçabilité : Le système crée des journaux d’audit précis pour toutes les actions entreprises, permettant d’identifier rapidement les anomalies et de mener des enquêtes efficaces en cas d’incident.

Sans protection adéquate, les entreprises s’exposent à des fuites d’informations confidentielles et à l’installation de logiciels malveillants. Un bon système réduit ces menaces en verrouillant chaque composant sensible.

Les quatre types de contrôle d’accès comparés

Les quatre types de contrôle d’accès représentent différentes approches pour gérer les permissions. Comprendre leurs spécificités techniques aide à choisir la stratégie la plus adaptée. Ces dispositifs peuvent aussi être combinés pour répondre à des besoins métier spécifiques.

Le contrôle d’accès obligatoire (MAC) est défini de manière stricte par l’administrateur système. Le contrôle d’accès discrétionnaire (DAC) permet au propriétaire de la ressource de décider des autorisations. Le contrôle d’accès basé sur les attributs (ABAC) analyse des contextes dynamiques pour prendre des décisions.

|

Type de contrôle |

Fondement |

Flexibilité |

Complexité |

|

MAC (obligatoire) |

Classification de sécurité |

Faible |

Moyenne |

|

DAC (discrétionnaire) |

Propriétaire de ressource |

Haute |

Faible |

|

RBAC (par rôle) |

Fonction professionnelle |

Moyenne |

Moyenne |

|

ABAC (par attributs) |

Contexte dynamique |

Très haute |

Très haute |

Les quatre modèles RBAC, du plus simple au plus avancé

Le RBAC propose quatre variantes offrant une complexité croissante et une grande modularité. Elles permettent d’adapter la politique de sécurité à des environnements de travail variés, le choix final dépendant de la structure interne et des besoins réels de séparation.

Le modèle plat utilise une structure horizontale basique pour les opérations quotidiennes, où tous les profils utilisateurs se situent au même niveau hiérarchique. Les autres modèles ajoutent des couches de complexité pour répondre à des besoins métier plus exigeants.

- RBAC de base (plat) : Les profils sont créés sans relation hiérarchique, convenant parfaitement aux petites structures avec des responsabilités bien définies.

- RBAC hiérarchique : Les niveaux supérieurs héritent des droits des profils subordonnés, reflétant l’organisation classique d’une entreprise.

- RBAC restreint : Il sépare clairement les tâches sensibles pour éviter les conflits d’intérêts, certaines fonctions ne pouvant être attribuées à une seule personne.

L’approche symétrique, la plus évoluée, offre une excellente visibilité technique aux administrateurs. Elle permet d’ajuster dynamiquement les autorisations en fonction de l’évolution du métier, répondant aux attentes des grandes entreprises exigeantes en matière de contrôle d’accès.

Avantages du RBAC pour la sécurité et la conformité

Le modèle RBAC présente de nombreux avantages pour renforcer la sécurité et simplifier les opérations quotidiennes d’une entreprise. Il protège efficacement les systèmes tout en garantissant la conformité réglementaire et la traçabilité de chaque accès.

Comment le RBAC renforce-t-il la sécurité des accès ?

Les avantages du RBAC reposent principalement sur l’application stricte du principe du moindre privilège. Chaque rôle reçoit uniquement les permissions essentielles pour accomplir ses missions spécifiques. Cette approche réduit considérablement la surface d’attaque en éliminant les droits excessifs.

L’isolation des privilèges empêche également les mouvements latéraux si un compte utilisateur venait à être compromis. Un attaquant ne pourrait alors accéder qu’aux ressources explicitement autorisées, sans possibilité de naviguer librement dans l’ensemble de l’infrastructure. L’impact des erreurs humaines ou des intrusions se trouve ainsi fortement limité.

RBAC et conformité réglementaire : un atout pour l’audit

Sécuriser le système d’information et pouvoir en démontrer la robustesse aux autorités est crucial. Le modèle RBAC génère une documentation précise des habilitations, servant de preuve tangible pour la conformité avec des réglementations comme le RGPD ou la norme ISO 27001.

Une piste d’audit détaillée retrace toutes les actions entreprises sur le réseau. Les auditeurs peuvent ainsi vérifier que seules les personnes autorisées ont consulté les données sensibles. Les rôles définis servent alors de référentiel fiable pour accélérer les processus de certification.

Avantages opérationnels du RBAC pour les équipes IT

Ce système transforme la gestion des accès en simplifiant le travail quotidien des administrateurs. Plutôt que de traiter une multitude de demandes individuelles, les équipes informatiques peuvent attribuer des profils préconfigurés. Cela engendre des gains de productivité considérables et réduit les risques d’erreur.

Déployer RBAC, groupes, ressources, limites et bonnes pratiques

La mise en place du contrôle d’accès basé sur les rôles (RBAC) requiert une préparation minutieuse et une organisation rigoureuse. Les responsables de la gestion des identités et des accès doivent commencer par auditer les droits existants et définir chaque rôle métier. Il est également nécessaire de cartographier chaque ressource pour éviter toute dérive dans les permissions.

Gérer les groupes et ressources dans un déploiement RBAC

Les groupes RBAC simplifient l’administration. En regroupant les utilisateurs ayant des besoins d’accès similaires, on attribue un rôle unique à l’ensemble du groupe. Cette méthode automatise la mise à jour des accès lors des changements au sein des équipes.

- Groupes par fonction : Créer des groupes par service permet d’attribuer rapidement un rôle cohérent à chaque nouveau membre.

- Groupes par projet : Constituer des groupes temporaires simplifie l’accès aux projets transverses sans modifier les rôles permanents.

- Nettoyage des droits existants : Auditer les accès et supprimer les permissions obsolètes garantit la solidité du déploiement du RBAC.

- Documentation des ressources : Répertorier chaque ressource protégeable aide à définir rationnellement les permissions nécessaires.

L’adoption d’un outil dédié à la gestion des identités centralise et simplifie l’administration. Cette plateforme synchronise les identités avec les systèmes connectés, éliminant les tâches manuelles et réduisant les erreurs de configuration.

Limites du RBAC et risque d’explosion des rôles

Malgré ses avantages, le RBAC présente certaines limites à anticiper. Le risque majeur est l’explosion des rôles, qui survient lorsque leur nombre augmente de manière ingérable. Chaque nouvelle combinaison de permissions peut entraîner la création d’un rôle superflu plutôt que la réutilisation d’un existant.

Les environnements dynamiques sont particulièrement complexes à gérer, car les rôles sont par nature statiques. Maintenir la cohérence du contrôle d’accès dans une grande organisation représente un défi constant. Il faut éviter de créer un rôle unique pour un seul utilisateur.

RBAC, Zero Trust et ABAC, quelle combinaison choisir ?

Les stratégies de sécurité modernes indiquent que le RBAC seul ne suffit plus. L’approche Zero Trust le complète en réévaluant fréquemment les permissions accordées. Elle applique le principe du moindre privilège en fonction du contexte de connexion de l’utilisateur.

Le contrôle d’accès basé sur les attributs (ABAC) offre une granularité supérieure. Il évalue dynamiquement le rôle, l’heure, l’appareil utilisé ou tout autre attribut. La combinaison de ces méthodes associe la simplicité du RBAC à la flexibilité de l’ABAC pour une gestion des accès robuste et précise.

Foire aux Questions : RBAC (Role-Based Access Control)

Qu’est-ce que le RBAC et comment fonctionne-t-il ?

Le RBAC (Role-Based Access Control) est un modèle de sécurité qui gère les permissions en fonction du rôle attribué à un utilisateur. Plutôt que d’attribuer manuellement chaque accès, on définit des autorisations par rôle. Un responsable des ressources humaines reçoit ainsi automatiquement l’accès nécessaire aux dossiers du personnel dès qu’on lui assigne ce rôle, sans configuration supplémentaire.

Quelle différence existe-t-il entre le RBAC et l’ABAC ?

Le RBAC (contrôle d’accès basé sur les rôles) accorde les autorisations en fonction du rôle de l’utilisateur. En revanche, l’ABAC (Attribute-Based Access Control) repose sur des critères dynamiques, comme la localisation géographique ou le type d’appareil utilisé. Le modèle RBAC est généralement plus simple à gérer.

L’ABAC offre une plus grande flexibilité, mais nécessite une infrastructure plus complexe à maintenir. De nombreuses organisations combinent ces deux approches pour optimiser leur sécurité, en associant la simplicité du RBAC et la précision contextuelle de l’ABAC.

Comment éviter l’« explosion des rôles » lors du déploiement du RBAC ?

L’« explosion des rôles » survient quand le nombre de profils augmente de manière désorganisée. Pour l’éviter, conservez des rôles génériques et désignez une personne responsable de leur gestion. Des audits réguliers permettent aussi de supprimer les anciens profils devenus inutiles.

Une solution centralisée simplifie l’administration du RBAC. Utilisez des groupes pour attribuer efficacement un rôle à plusieurs utilisateurs. Cette méthode maintient un système de sécurité clair et évolutif, même lors de changements internes importants.

Pour en savoir plus :