PII : qu'est-ce que les informations personnelles identifiables ?

Comprendre ce que sont les informations personnellement identifiables (IPI) constitue une première étape pour assurer la protection de vos données en ligne. Ce texte explique précisément quelles données sont concernées et comment les cybercriminels les ciblent.

- PII et IPI : quelle information personnelle identifiable exactement

- Quels types de données sont des informations personnellement identifiables

- Classification des PII entre données sensibles et non sensibles

- Comment les PII sont-elles volées et quels risques engendrent-elles

- Protection des données et bonnes pratiques pour sécuriser ses PII

- Foire aux questions

PII et IPI : quelles sont les informations personnelles identifiables exactement

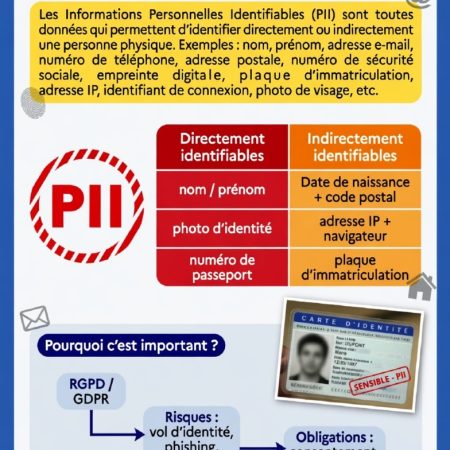

Les informations personnelles identifiables désignent l’ensemble des éléments qui permettent d’identifier une personne physique. Le terme PII vient de l’anglais « Personally Identifiable Information ». En français, on utilise plutôt l’acronyme IPI ou l’expression « données à caractère personnel ».

Ces données sensibles vont bien au-delà d’un simple nom. Elles regroupent notamment vos mots de passe, vos numéros bancaires et vos informations biométriques. Ces PII peuvent ainsi révéler l’identité d’un individu et donner accès à ses finances personnelles.

Définition des PII et origine du terme

La définition des PII repose sur un concept clair : il s’agit de toute information personnelle permettant d’identifier une personne, de façon isolée ou combinée. Le NIST (National Institute of Standards and Technology) propose une définition de référence pour cette identification précise.

L’encadrement légal de ces informations varie cependant selon les juridictions et les pays. En Europe, le RGPD (Règlement Général sur la Protection des Données) définit strictement la protection des données personnelles. La sécurité de ces informations repose sur trois piliers : la confidentialité, l’intégrité et la disponibilité.

Données personnelles et PII : quelles différences

Toutes les PII représentent des données personnelles, mais l’inverse n’est pas toujours vrai. Une donnée anonymisée ou agrégée ne constitue plus une information personnelle identifiable. Ces éléments se distinguent par un caractère personnellement plus ciblé et plus précis.

Le RGPD englobe toute information liée à une personne physique. Les PII forment néanmoins un sous-ensemble particulièrement critique qui exige une protection renforcée. Ces informations personnellement identifiables incluent notamment des éléments spécifiques comme les identifiants biométriques ou gouvernementaux.

Pourquoi la confidentialité des PII est-elle cruciale

La fuite de ces données sensibles expose immédiatement la victime à des risques majeurs, notamment d’usurpation d’identité, de vol de compte ou de fraude financière. Les cybercriminels ciblent spécifiquement ces PII pour dérober des ressources et nuire à leurs victimes.

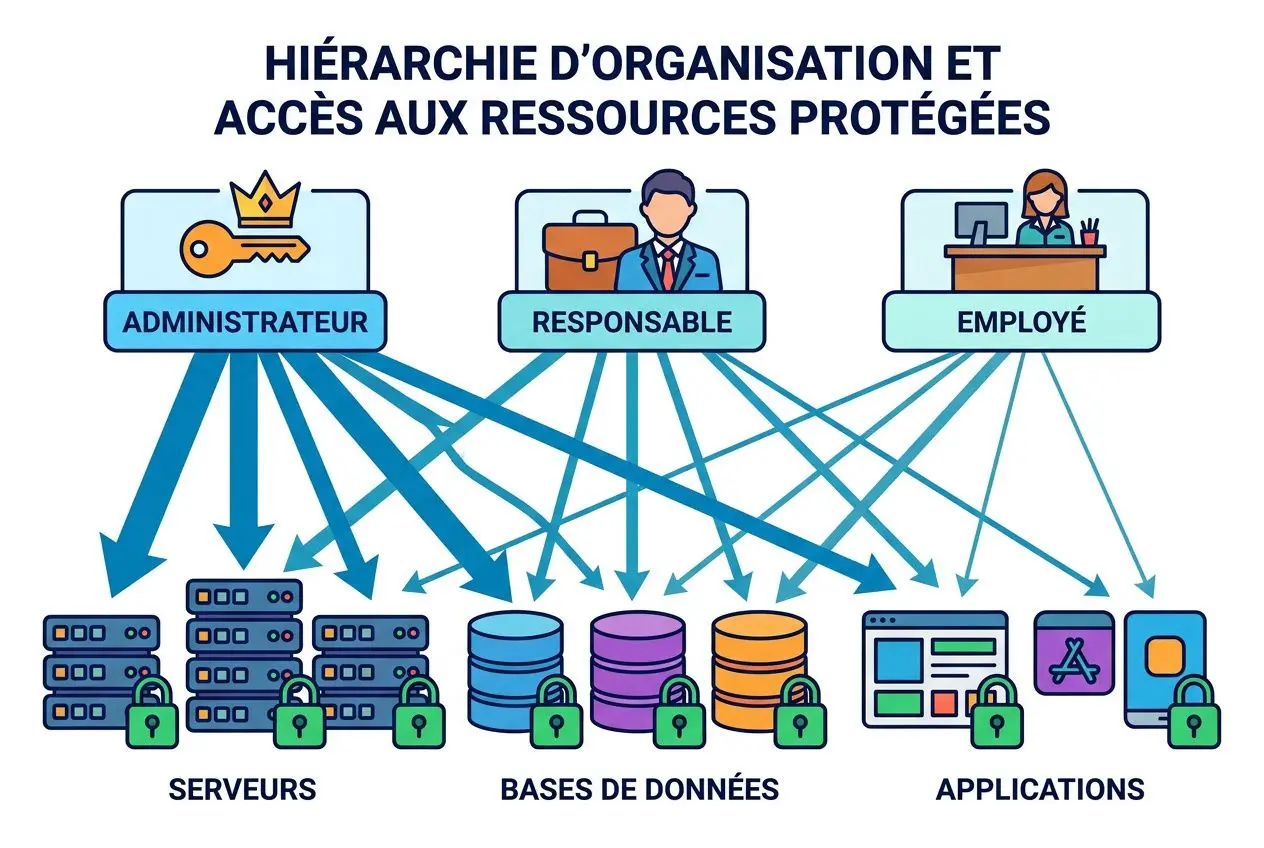

La protection des données repose fondamentalement sur le respect de la vie privée. Seules les personnes autorisées doivent pouvoir accéder à ces dossiers sensibles. Toute organisation manipulant des PII doit donc déployer des mesures de sécurité rigoureuses.

Sans un niveau de sécurité adéquat, les particuliers comme les organisations deviennent vulnérables à des attaques en chaîne. Un premier vol ouvre souvent la porte à d’autres hackers pour commettre fraudes et délits. Préserver la confidentialité de ces éléments constitue un droit fondamental que chacun doit pouvoir défendre.

Quels types de données sont des informations personnellement identifiables

Les types de PII sont extrêmement variés, tant par leur nature que par leur degré de sensibilité. Chaque information personnelle peut permettre d’identifier ou d’authentifier un individu de manière plus ou moins directe. Comprendre cette diversité est fondamental pour mettre en place une protection véritablement adaptée à chaque situation.

Identifiants directs et quasi-identifiants selon le NIST

Le NIST distingue ces données en deux grandes catégories. Les identifiants directs permettent d’identifier personnellement un individu de façon immédiate. Les quasi-identifiants, quant à eux, nécessitent d’être croisés avec d’autres éléments pour aboutir à une identification. Cette distinction est précieuse pour mieux sécuriser vos informations personnellement identifiables.

- Identifiants directs : votre nom complet, votre numéro de sécurité sociale, votre numéro de passeport ou votre permis de conduire, sans oublier votre adresse e-mail et votre numéro de téléphone.

- Quasi-identifiants : votre date de naissance, votre sexe ou encore un code postal. Ces éléments deviennent révélateurs dès lors qu’ils sont associés à d’autres informations précises.

- Identifiants numériques : adresses IP, cookies, identifiants d’appareil et publications sur les réseaux sociaux.

- Identifiants biométriques : empreintes digitales, scans rétiniens et reconnaissance faciale. Ces éléments constituent des PII particulièrement délicates à manipuler.

La combinaison de plusieurs quasi-identifiants peut générer un profil d’une grande précision. Associer un simple nom, une date de naissance et un code postal suffit souvent à isoler un individu parmi des milliers. Ce phénomène accroît considérablement le risque d’exposition de vos données personnelles.

PII numériques, biométriques et données personnelles en ligne

Les informations personnelles sensibles englobent désormais une catégorie virtuelle dont l’importance est critique. Votre adresse IP ou vos habitudes de navigation représentent des failles potentielles réelles, largement exploitables par les cybercriminels pour vous cibler en ligne.

La biométrie forme un ensemble d’informations personnelles sensibles à la fois unique et irrévocable. Contrairement à un mot de passe, ces caractéristiques physiques ne peuvent pas être modifiées en cas de compromission. Les données personnelles sensibles d’ordre financier ou médical restent également des cibles très prisées des personnes malveillantes. Ces différents types de PII appellent chacun une approche spécifique en matière de protection des données personnelles.

Classification des PII entre données sensibles et non sensibles

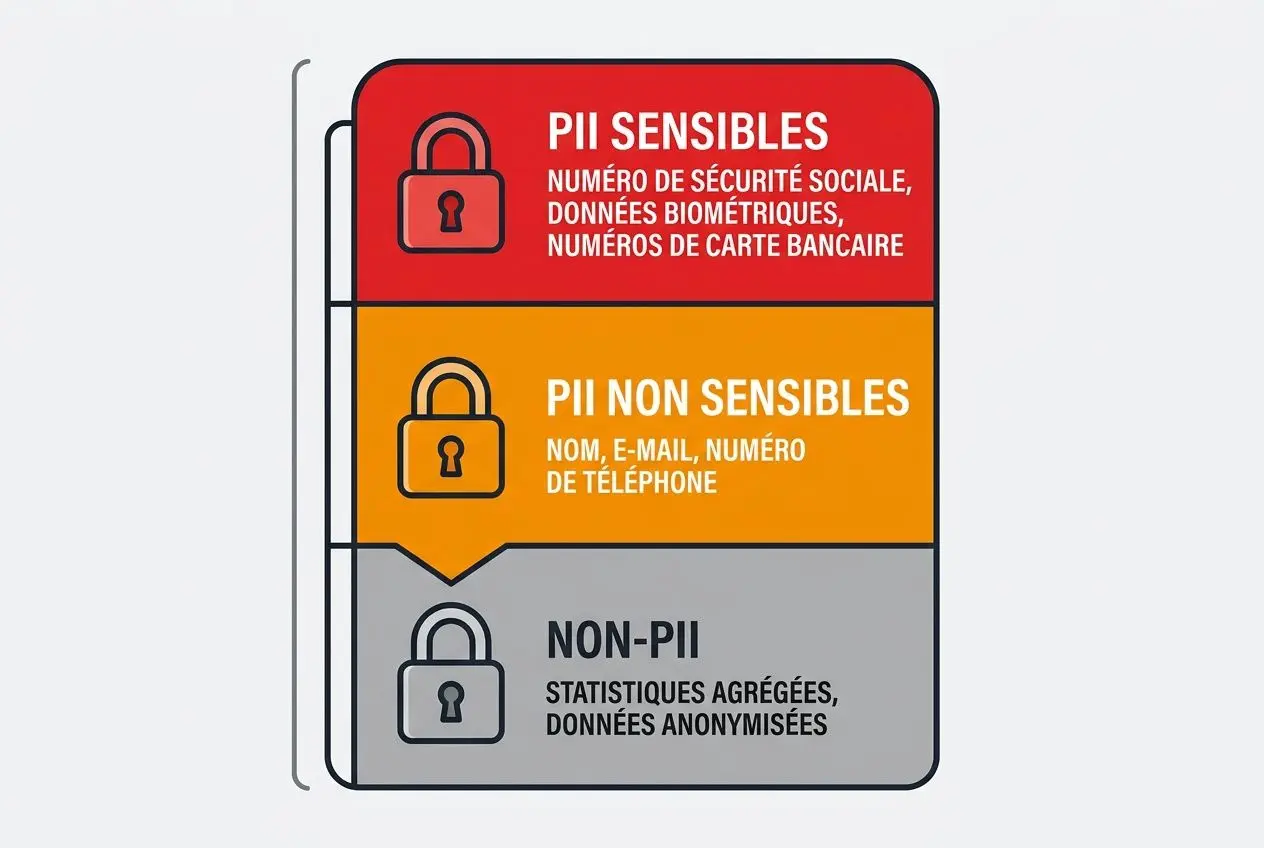

Toutes les PII ne présentent pas un niveau de risque identique en cas de fuite ou de vol. Distinguer les PII sensibles des autres aide chaque individu et entreprise à cibler la protection. Cette allocation des ressources dépend directement de l’impact causé par une telle exposition.

PII sensibles nécessitant une protection renforcée

La sensibilité des PII dépend surtout des conséquences néfastes liées à leur divulgation publique. Par exemple, un passeport, des données financières ou biométriques exigent une sécurité maximale et absolue. Leur fuite peut causer une usurpation d’identité très rapide ou de graves fraudes bancaires.

Les informations personnelles sensibles regroupent aussi les dossiers médicaux, capables d’affecter lourdement la réputation d’une personne. Ainsi, ces données personnelles sensibles réclament une défense informatique constante. Le chiffrement fort et la confidentialité absolue restent indispensables face aux tentatives d’accès anormaux.

Catégorie de PII | Exemples concrets | Niveau de risque | Mesures de protection minimales |

PII sensibles | NSS, passeport, données biométriques, numéros de carte bancaire, mots de passe | Critique | Chiffrement fort, accès strictement contrôlé, authentification multi-facteurs |

PII non sensibles | Nom, e-mail, numéro de téléphone, code postal, adresse postale | Moyen | Accès restreint, confidentialité des réseaux sociaux, vigilance en ligne |

Non-PII | Données statistiques agrégées, adresses IP masquées, informations anonymisées | Faible | Protection standard des données, conformité réglementaire |

PII non sensibles et notion de non-PII

Les PII non sensibles telles que le nom, l’e-mail, l’adresse ou le numéro de téléphone paraissent inoffensives seules. Pourtant, elles permettent l’identification précise d’un individu lorsqu’elles sont astucieusement combinées. Les bonnes pratiques imposent donc de restreindre la visibilité de chaque élément du quotidien.

Des statistiques anonymes ne ciblent aucun individu et échappent logiquement aux règles de la protection des PII. Néanmoins, le contexte de ces données reste crucial pour évaluer le véritable danger. Une simple adresse IP associée à une date de naissance révèle vite quelqu’un, prouvant qu’une grande prudence s’impose toujours.

Comment les PII sont-elles volées et quels risques engendrent-elles

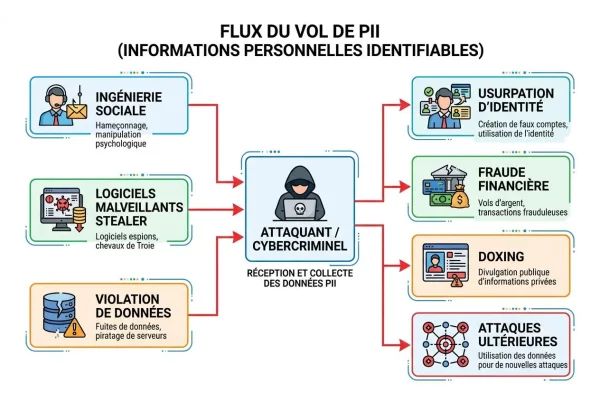

Les cybercriminels emploient des techniques sophistiquées et des manipulations sociales pour s’emparer de vos informations personnelles (PII). Ces méthodes vont du piratage informatique classique aux tromperies psychologiques avancées ciblant spécifiquement un individu. Comprendre ces mécanismes permet de mieux appréhender les menaces et de construire une solide défense au quotidien.

Principales méthodes de collecte illicite des PII

Le vol de PII s’opère par divers canaux numériques. L’ingénierie sociale exploite souvent un sentiment d’urgence pour vous extorquer des renseignements, tandis que les logiciels malveillants agissent en silence pour les subtiliser. Les criminels combinent fréquemment ces techniques pour contourner les protections et maximiser le succès de leurs attaques.

- Ingénierie sociale et hameçonnage (phishing) : un faux e-mail, SMS ou appel téléphonique imite une institution de confiance (comme votre banque) pour vous rediriger vers des pages d’identification piégées et voler vos identifiants.

- Logiciels stealer : ces malwares, souvent dissimulés dans des téléchargements douteux, enregistrent discrètement vos saisies (enregistreur de frappe) et dérobent vos fichiers sensibles ou vos accès.

- Violations de données massives : le piratage de bases de données d’entreprises provoque une violation de données à grande échelle, exposant les données personnelles de milliers, voire de millions de personnes, ensuite revendues illégalement.

Les escroqueries par fausses factures ou fausses requêtes exploitent également la confiance accordée aux institutions reconnues. Les fraudeurs ciblent particulièrement les informations financières pour effectuer des achats frauduleux immédiats. La revente d’autres données, comme votre nom ou vos coordonnées, peut quant à elle avoir des conséquences à plus long terme.

Conséquences concrètes d’une compromission de données personnelles

Les risques liés aux informations personnellement identifiables sont nombreux et représentent un danger réel pour les victimes. L’usurpation d’identité permet par exemple aux fraudeurs de vider vos comptes bancaires ou de contracter des crédits en votre nom. Chaque fuite d’information offre ainsi de nouvelles opportunités aux criminels d’agir avec une intention malveillante.

Au-delà des pertes financières, ces incidents portent gravement atteinte à votre confidentialité en rendant publiques vos photos, vos communications privées et d’autres détails personnellement sensibles. Cette exposition peut détruire durablement votre réputation, surtout lorsque votre profession exige une intégrité irréprochable. Les informations volées facilitent également l’extorsion ou l’accès frauduleux à vos autres comptes en ligne.

Doxing, un risque majeur pour la vie privée

Le doxing consiste à publier délibérément en ligne des informations privées dans le but de harceler ou d’intimider un individu. Cette pratique entraîne de graves conséquences, allant de l’atteinte à l’image jusqu’aux menaces physiques directes, notamment après la divulgation d’une adresse ou d’autres coordonnées. Notre article dédié au doxing et aux informations personnelles vous explique comment vous protéger et réagir face à cette pratique en constante augmentation.

Protection des données et bonnes pratiques pour sécuriser ses PII

Les individus et les organisations doivent adopter une approche combinant des mesures techniques, juridiques et comportementales pour protéger efficacement les PII. Cette stratégie de défense multicouche réduit considérablement les risques d’exposition et limite les impacts en cas de violation de sécurité.

Mesures techniques pour protéger chaque information personnelle

La protection des données personnelles commence par la mise en œuvre de solutions techniques solides. Il est indispensable de chiffrer les PII sensibles, qu’elles soient stockées (au repos) ou en cours d’échange (en transit). L’utilisation de mots de passe robustes et uniques constitue également une barrière fondamentale contre les menaces.

- Chiffrement et sécurisation du stockage : protégez vos documents et données sensibles en utilisant un chiffrement robuste. Restreignez également l’accès aux appareils stockant ces informations personnelles.

- Authentification robuste : créez des mots de passe complexes d’au moins seize caractères, incluant des lettres, des chiffres et des symboles. Évitez toute réutilisation et utilisez un gestionnaire de mots de passe sécurisé.

- Vigilance en ligne : vérifiez toujours l’adresse e-mail ou le numéro de téléphone de votre interlocuteur avant de partager des informations. Méfiez-vous des liens suspects et n’utilisez que des plateformes officielles et sécurisées.

Les entreprises doivent appliquer le principe de minimisation en ne collectant que les données personnelles strictement nécessaires (par exemple, un nom seul plutôt qu’un profil complet) et en supprimant tout le reste. La surveillance active des accès aux données représente également une ligne de défense cruciale pour tous.

Sur les réseaux sociaux, réglez minutieusement vos paramètres de confidentialité pour limiter la visibilité de vos informations. Évitez de divulguer publiquement des détails comme votre adresse complète ou votre date de naissance. Restez particulièrement vigilant face aux techniques d’ingénierie sociale conçues pour abuser de votre confiance.

Obligations légales et protection des données selon le RGPD

En Europe, le Règlement Général sur la Protection des Données (RGPD) impose un niveau de sécurité renforcé pour toute donnée à caractère personnel. Ce règlement garantit aux citoyens des droits fondamentaux sur le traitement de leurs données, incluant le droit d’accès, de rectification et d’effacement.

L’adoption des bonnes pratiques PII est primordiale pour assurer la conformité avec le cadre légal du RGPD. Cela implique notamment d’attribuer des droits d’accès précis en fonction du rôle de chaque collaborateur et de restreindre l’accès à distance pour détecter plus facilement les anomalies.

Désigner un délégué à la protection des données est une étape déterminante pour toute organisation manipulant des IPI. Cette responsabilité partagée permet de bâtir un écosystème solide de sécurité globale.

Foire aux questions

Que sont exactement les PII ou informations personnelles identifiables ?

Les PII (personally identifiable information), connues en français sous le sigle IPI pour informations personnellement identifiables, regroupent toutes les données qui permettent d’identifier quelqu’un personnellement. On y trouve des informations du quotidien telles que votre nom, votre adresse postale ou encore votre numéro de téléphone.

Des éléments plus sensibles comme le numéro de sécurité sociale ou les coordonnées bancaires font également partie de ces données personnelles. Assurer leur protection reste primordial pour prévenir toute usurpation d’identité et préserver votre vie privée.

Quelle est la différence entre une PII sensible et une PII non sensible ?

Lorsqu’une donnée très sensible est exposée, elle cause souvent un préjudice financier ou moral important à la victime. En revanche, les PII non sensibles, comme une simple adresse e-mail, présentent généralement moins de risques lorsqu’elles sont divulguées de façon isolée.

Cela dit, l’ensemble de ces données personnelles exige une vigilance et une sécurisation constantes. Si un cybercriminel parvient à rassembler plusieurs de vos informations publiques, il peut très facilement construire un profil détaillé sur votre identité et l’utiliser à votre encontre, menaçant ainsi votre confidentialité.

Comment puis-je protéger efficacement mes informations personnellement identifiables au quotidien ?

Pour assurer la protection de vos informations personnellement identifiables, commencez par utiliser systématiquement des mots de passe solides combinés à une double authentification. Pensez également à ajuster soigneusement vos paramètres de confidentialité sur les réseaux sociaux, afin de limiter l’accès de tiers à vos publications.

Installer un antivirus fiable pour chiffrer vos documents et contrer les menaces en ligne s’avère tout aussi utile. Renseignez-vous aussi sur le logiciel stealer afin de comprendre comment les pirates s’emparent de vos données personnelles et protéger ainsi votre vie privée.