Salon AccesSecurity

L’évènement 100% business du secteur de la Cybersécurité &Sûreté · Un salon + un service de rendez-vous d’affaires.

Au sein du salon, des tables rondes réunissant des acheteurs ainsi que des sessions de préformation occupent une place centrale. De nombreuses occasions de prise de parole permettent aux participants de s’informer et de se former sur des thèmes cruciaux liés aux professionnels.

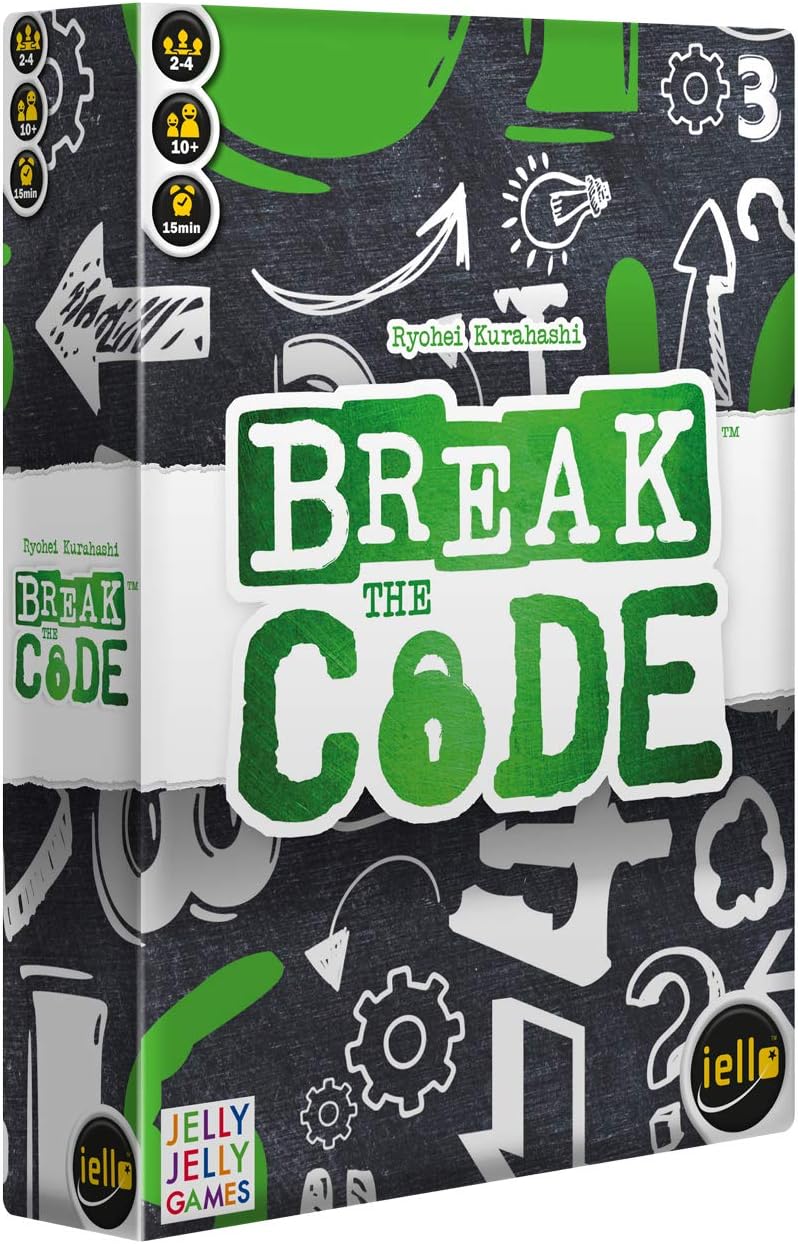

La mise en place de Serious Games vise à offrir aux professionnels une approche ludique pour apprendre et échanger.

Un événement de réseautage destiné à rencontrer les donneurs d’ordres participants au programme de rendez-vous d’affaires, ainsi qu’une sélection de professionnels.

Le site de l’événement : https://accessecurity.fr/

Pour en savoir plus :

Tous les événements et salons en cybersécurité