🛡️ L’arnaque au faux sticker QR Code sur les bornes de recharge électriques publiques : comprendre, détecter et se protéger

Avec la montée en puissance des véhicules électriques (VE) et le développement rapide des infrastructures de recharge , une nouvelle forme d’arnaque numérique s’est invitée dans notre quotidien : le faux QR code collé sur les bornes de recharge publiques.

Arnaque aux faux courriers Amazon : attention aux QR Codes frauduleux : Guide Complet

Amazon reste la plateforme préférée de millions de consommateurs. Malheureusement, cette période est aussi propice à une recrudescence des arnaques, notamment celle des faux courriers Amazon contenant des QR Codes frauduleux. Cette escroquerie touche de plus en plus de particuliers et peut avoir de lourdes conséquences.

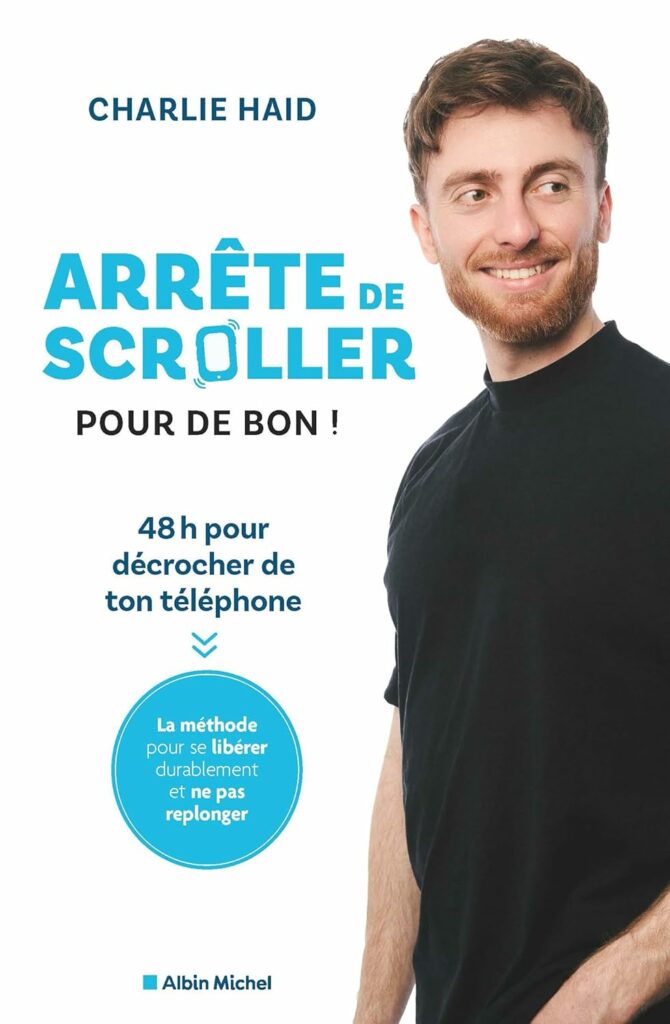

Arrête de scroller pour de bon ! : 48 h pour décrocher de ton téléphone par Charlie Haid

À l’heure où nous consultons notre smartphone près de 150 fois par jour en moyenne, un ouvrage attire l’attention : « Arrête de scroller pour de bon ! : 48 h pour décrocher de ton téléphone », signé Charlie Haid. Entre méthode, introspection et culture populaire, ce livre propose une véritable détox numérique express, pensée pour nous libérer de l’addiction silencieuse qui gouverne nos écrans.

Quel assistant vocal choisir ? Test des meilleurs assistants vocaux pour les familles

Noël est le moment idéal pour offrir un assistant vocal : pratique, ludique, capable de piloter la maison connectée et d’aider au quotidien. Mais entre Alexa, Google Nest, HomePod, ou encore les enceintes spécialement conçues pour les enfants, le choix peut rapidement devenir compliqué. Ce guide complet vous aide à choisir l’assistant vocal le plus adapté à votre foyer.