Plateforme DORA Digitalisation et Gestion des risques des Services financiers

La digitalisation croissante des services financiers a mis en lumière de nouveaux défis en matière de cybersécurité et de gestion des risques. Pour répondre à ces enjeux, l’Union européenne a mis en place le Digital Operational Resilience Act (DORA), une réglementation visant à renforcer la résilience opérationnelle numérique des entreprises du secteur financier. Dans cet article, nous allons explorer le rôle central de la Plateforme DORA, un outil essentiel pour assurer la conformité au système de DORA.

Qu’est-ce que la Plateforme DORA ?

La Plateforme DORA est une interface numérique conçue pour aider les institutions financières à se conformer aux exigences de la réglementation DORA. Elle permet aux entreprises de centraliser et de standardiser la gestion de leurs risques numériques, facilitant ainsi le suivi de leur résilience opérationnelle.

DORA a été adoptée pour répondre aux défis croissants posés par la digitalisation et pour renforcer la résilience des services financiers face aux cybermenaces. Dans ce contexte, la plateforme DORA joue un rôle crucial pour :

- Permettre aux entreprises de surveiller leur conformité en temps réel.

- Identifier et analyser les risques liés aux technologies numériques.

- Intégrer des solutions de résilience opérationnelle pour anticiper et atténuer les risques.

La plateforme facilite aussi l’accès aux informations de conformité requises par les régulateurs, offrant ainsi une transparence totale pour les entreprises supervisées.

Les Principaux Objectifs du Système de Conformité DORA

1. Renforcement de la Cybersécurité

L’un des objectifs primordiaux de DORA est de protéger les systèmes financiers contre les cyberattaques. La plateforme DORA aide les entreprises à mettre en place des mesures de sécurité proactive pour prévenir, détecter, et répondre efficacement aux cybermenaces. Ces mesures incluent :

- Surveillance continue des menaces : La plateforme permet une surveillance constante des activités, identifiant rapidement les incidents et les menaces potentielles.

- Gestion des vulnérabilités : Elle permet de détecter les failles de sécurité au sein des systèmes et de les corriger rapidement pour prévenir tout risque.

- Formation et sensibilisation : La plateforme fournit des outils de formation pour les équipes, renforçant ainsi leur capacité à répondre aux cyberattaques.

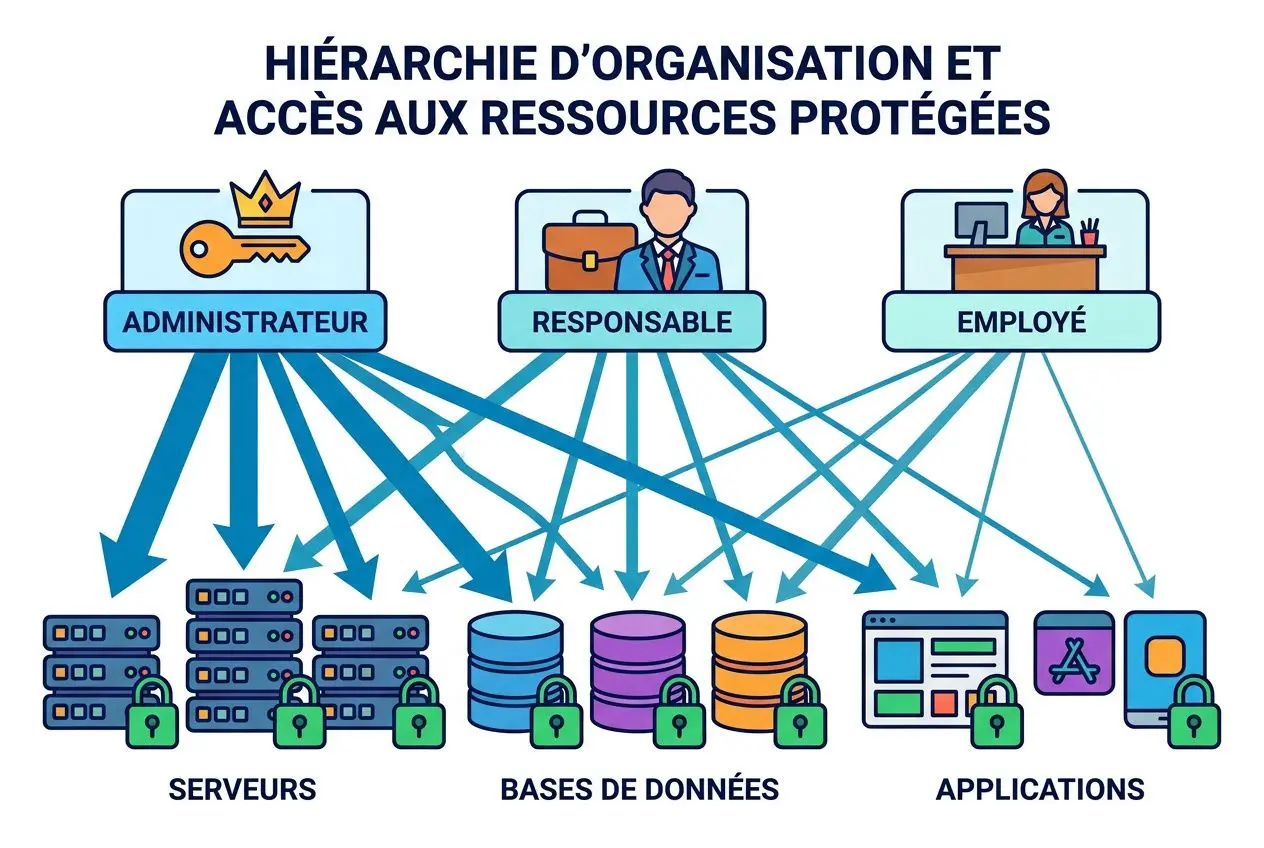

2. Gestion des Risques Tiers

Les services financiers dépendent souvent de prestataires tiers pour les services numériques. DORA exige une gestion rigoureuse des risques liés aux fournisseurs tiers afin de minimiser les vulnérabilités externes. Grâce à la plateforme DORA, les entreprises peuvent :

- Évaluer la résilience des fournisseurs : La plateforme fournit des outils pour évaluer les capacités de résilience des fournisseurs de services critiques.

- Mettre en place des contrôles contractuels : Elle aide à définir des exigences de sécurité et de résilience dans les contrats.

- Surveiller les risques continuellement : Les entreprises peuvent suivre et auditer les performances des fournisseurs pour assurer une conformité continue.

3. Résilience Opérationnelle

La résilience opérationnelle consiste à assurer la continuité des services en cas de perturbation numérique. DORA exige des institutions financières qu’elles mettent en place des plans d’urgence et des tests de continuité pour maintenir leur fonctionnement. La plateforme DORA aide les entreprises à :

- Élaborer des plans de continuité : Elle fournit des modèles et des outils pour concevoir des stratégies de continuité adaptées.

- Tester les plans d’urgence : Des simulations et des exercices sont intégrés pour s’assurer que les entreprises sont prêtes en cas de crise.

- Réagir en temps réel aux incidents : En cas de perturbation, la plateforme permet de suivre et gérer les incidents pour minimiser les interruptions.

Fonctionnalités Clés de la Plateforme DORA

La Plateforme DORA regroupe plusieurs fonctionnalités spécifiques permettant aux entreprises de se conformer efficacement aux exigences de la législation DORA.

1. Tableau de Bord de Conformité

Le tableau de bord de conformité est un outil central de la plateforme. Il offre une vue d’ensemble des indicateurs de conformité et permet aux entreprises de suivre leurs performances en temps réel. Le tableau de bord est conçu pour aider les équipes de gestion des risques à :

Le tableau de bord de conformité est un outil central de la plateforme. Il offre une vue d’ensemble des indicateurs de conformité et permet aux entreprises de suivre leurs performances en temps réel. Le tableau de bord est conçu pour aider les équipes de gestion des risques à :

- Suivre les niveaux de conformité de chaque domaine (sécurité, résilience, gestion des fournisseurs).

- Recevoir des alertes en cas de non-conformité.

- Générer des rapports de conformité pour les inspections réglementaires.

2. Gestion Intégrée des Risques

La gestion des risques est au cœur de la plateforme DORA. Elle regroupe plusieurs modules permettant une identification, une évaluation et une gestion centralisée des risques numériques. Avec cet outil, les entreprises peuvent :

La gestion des risques est au cœur de la plateforme DORA. Elle regroupe plusieurs modules permettant une identification, une évaluation et une gestion centralisée des risques numériques. Avec cet outil, les entreprises peuvent :

- Analyser les risques associés à chaque service numérique.

- Prioriser les risques en fonction de leur impact potentiel.

- Développer des stratégies d’atténuation pour chaque type de risque identifié.

3. Reporting et Analyse

Le module de reporting facilite la génération de rapports détaillés pour les autorités de régulation. Ces rapports sont nécessaires pour prouver la conformité des entreprises et incluent des données sur les incidents, les tests de résilience, et les évaluations des fournisseurs tiers. Grâce à cet outil, les entreprises peuvent :

Le module de reporting facilite la génération de rapports détaillés pour les autorités de régulation. Ces rapports sont nécessaires pour prouver la conformité des entreprises et incluent des données sur les incidents, les tests de résilience, et les évaluations des fournisseurs tiers. Grâce à cet outil, les entreprises peuvent :

- Gagner du temps en automatisant le reporting de conformité.

- Accéder à des analyses détaillées de leur résilience numérique.

- Partager facilement les informations requises avec les régulateurs.

Les Avantages de l’Adoption de la Plateforme DORA

L’adoption de la Plateforme DORA offre plusieurs avantages pour les institutions financières, notamment :

- Une meilleure sécurité : En anticipant les menaces numériques, la plateforme réduit les risques de cyberattaque.

- Conformité réglementaire facilitée : Elle garantit un suivi rigoureux et une conformité continue aux exigences DORA.

- Optimisation des ressources : La centralisation des outils de gestion des risques optimise les coûts et les ressources de l’entreprise.

- Réputation améliorée : En assurant une sécurité et une résilience renforcées, les entreprises renforcent leur crédibilité auprès de leurs clients et investisseurs.

Ce qu’il faut retenir sur la plateforme Dora

La Plateforme DORA se révèle être un atout majeur pour les institutions financières qui souhaitent se conformer aux exigences du système de conformité DORA. Avec des outils intégrés de gestion des risques, de surveillance de la cybersécurité et de reporting, elle permet aux entreprises de sécuriser leurs opérations numériques et de répondre efficacement aux régulations.

En choisissant la plateforme DORA, les entreprises ne font pas qu’assurer leur conformité : elles renforcent également leur résilience opérationnelle et gagnent la confiance des régulateurs et des clients dans un secteur financier en perpétuelle évolution.

Pour en savoir plus :

Cybersécurité en Entreprise (PME/ETI/Auto-Entrepreneur)