Les Cyberattaques les Plus Courantes en Entreprise : Guide Essentiel pour PME et Auto-Entrepreneurs

Les cyberattaques représentent une menace grandissante pour les entreprises, quelle que soit leur taille. Les PME et les auto-entrepreneurs sont particulièrement vulnérables, car ils disposent souvent de ressources limitées pour se protéger efficacement. Phishing, ransomware, attaques par déni de service (DDoS)… Ces termes peuvent sembler techniques, mais leurs conséquences sont bien réelles : vol de données, paralysie des activités ou encore pertes financières.

Dans cet article, nous vous présentons les cyberattaques les plus courantes en entreprise et leurs impacts. Vous découvrirez également des conseils pratiques pour renforcer votre cybersécurité et protéger vos activités contre ces menaces numériques.

Ne laissez pas les cybercriminels profiter des failles dans votre système : adoptez dès maintenant les bonnes pratiques pour sécuriser votre entreprise !

Logiciels malveillants (Malwares)

- Ransomware : Les données de l’entreprise sont chiffrées, et une rançon est demandée pour les récupérer.

- Spyware : Programme espion collectant des informations sensibles à l’insu de l’utilisateur.

- Chevaux de Troie : Logiciels qui se font passer pour légitimes mais exécutent des actions malveillantes une fois installés.

Cyberattaques liées à l’ingénierie sociale

- Phishing ou Quishing : Courriels ou messages frauduleux incitant à fournir des informations sensibles comme des mots de passe ou des données bancaires.

- Spear-phishing : Variante ciblée du phishing visant des personnes spécifiques dans l’entreprise, comme un dirigeant ou un responsable des paiements.

- Pretexting : Les cybercriminels se font passer pour une autorité ou un collègue pour obtenir des informations sensibles.

Cyberattaques sur les systèmes de réseau

- Attaques par déni de service (DoS/DDoS) : Inondation de trafic visant à rendre un site web ou un serveur inaccessible.

- Man-in-the-Middle (MitM) : Interception des communications entre deux parties pour voler ou manipuler des données.

- Exploitation de failles dans les réseaux Wi-Fi : Piratage des réseaux non sécurisés pour accéder aux systèmes d’entreprise.

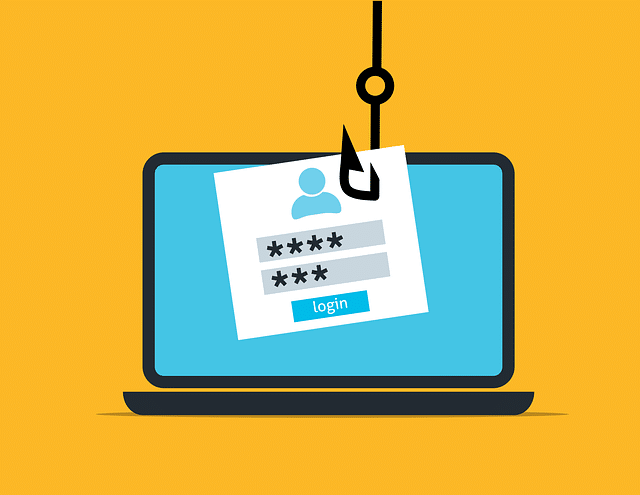

Piratage de comptes et des identifiants

- Brute Force : Essais successifs de combinaisons de mots de passe pour accéder aux comptes.

- Credential Stuffing : Réutilisation de mots de passe volés sur d’autres services ou comptes.

- Keyloggers : Enregistrement des frappes clavier pour récupérer des mots de passe

Exploitation des vulnérabilités techniques

- Attaques Zero-day : Exploitation de failles logicielles avant qu’elles ne soient corrigées par les développeurs.

- Injection SQL : Manipulation des bases de données via des champs de saisie pour extraire ou modifier des données sensibles.

- Exploitation des logiciels obsolètes : Piratage des systèmes non mis à jour contenant des failles connues.

Les cyberattaques les plus courantes en entreprise : Comprendre et se prémunir des menaces

Les cyberattaques constituent une réalité alarmante pour les entreprises, des multinationales aux plus petites structures comme les PME ou les auto-entrepreneurs. Avec l’augmentation de la digitalisation, les cybercriminels trouvent toujours de nouvelles failles pour infiltrer les systèmes et exploiter des données sensibles. Dans cet article, nous explorons les cyberattaques les plus courantes en entreprise, leurs conséquences et des conseils pratiques pour s’en protéger.

1. Le phishing : une attaque toujours d’actualité

Le phishing reste l’une des techniques les plus utilisées par les hackers. Cette cyberattaque repose sur l’envoi de courriels frauduleux qui incitent les victimes à fournir des informations sensibles, comme des identifiants ou des coordonnées bancaires. Les PME et auto-entrepreneurs sont souvent ciblés, car ils disposent rarement de systèmes avancés de détection.

Comment se protéger du Phishing ?

- Former les collaborateurs à reconnaître les courriels suspects.

- Utiliser des filtres anti-phishing dans les messageries.

- Vérifier l’authenticité des liens avant de cliquer.

2. Les ransomware : des données prises en otage

Les ransomware (ou logiciels de rançon) chiffrent les données d’une entreprise et exigent une rançon pour les débloquer. Ces attaques peuvent arrêter complètement l’activité d’une entreprise.

Comment se protéger d'un ransomware ?

- Effectuer des sauvegardes régulières et les stocker hors ligne.

- Installer des solutions antivirus et maintenir les logiciels à jour.

Ne jamais payer la rançon : cela encourage les hackers.

3. Les attaques par déni de service (DDoS)

Les attaques DDoS (Distributed Denial of Service) consistent à saturer un site web ou un serveur avec un trafic massif, le rendant inaccessible. Ces attaques visent souvent les PME utilisant des sites web pour leurs activités commerciales.

Comment se protéger ?

Utiliser un pare-feu spécialisé contre les attaques DDoS.

Travailler avec des fournisseurs de services cloud offrant une protection renforcée.

Mettre en place une surveillance du trafic réseau.

4. L’ingénierie sociale : manipulation psychologique

L’ingénierie sociale exploite la confiance des collaborateurs pour accéder à des informations sensibles. Cela peut inclure des appels téléphoniques prétextant une urgence ou des faux profils se faisant passer pour des partenaires commerciaux.

Comment se protéger ?

Sensibiliser les équipes à la vérification systématique des demandes.

Établir des procédures strictes pour le partage d’informations.

Former les employés à signaler toute interaction suspecte.

5. Les vulnérabilités des logiciels obsolètes

De nombreux cybercriminels exploitent des failles connues dans les logiciels non mis à jour. Les PME peuvent être particulièrement exposées si elles utilisent des systèmes anciens ou ne procèdent pas aux mises à jour régulières.

Comment se protéger ?

Maintenir tous les logiciels à jour, y compris les systèmes d’exploitation.

Utiliser des outils de gestion des correctifs pour automatiser les mises à jour.

Supprimer les programmes inutilisés ou abandonnés.

6. Les attaques internes : une menace sous-estimée

Les cybermenaces ne viennent pas toujours de l’extérieur. Les actes malveillants d’employés ou les erreurs humaines peuvent entraîner des fuites de données.

Comment se protéger ?

Limiter les droits d’accès aux données sensibles.

Mettre en place un suivi des activités des utilisateurs.

Créer un environnement de travail fondé sur la confiance, mais surveiller les comportements étranges.

Conclusion : anticipez pour mieux vous protéger

Les cyberattaques évoluent constamment, mais avec une bonne préparation, les entreprises peuvent considérablement réduire leur vulnérabilité. Former les employés, adopter des solutions de sécurité modernes et maintenir une vigilance constante sont les clés pour protéger votre activité contre les cybercriminels.

Investir dans la cybersécurité n’est plus une option, mais une nécessité pour assurer la pérennité de votre entreprise face aux menaces numériques.

Les plus lus

Derniers articles

Tout savoir sur Google Family Link pour Parents

Fiche Métier : Architecte Cybersécurité

Paroles d'expert

Cybermalveillance.gouv : Panorama de la cybermenace 2025